人工知能ベースの暗号通貨のセキュリティ

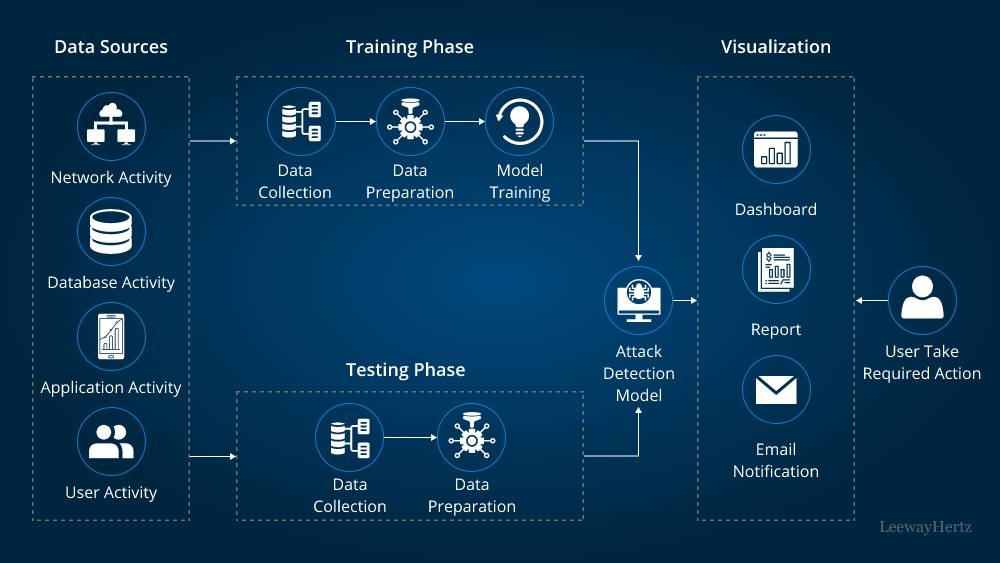

人工知能ベースの暗号通貨のセキュリティはもはやスマートコントラクトや秘密鍵だけの問題ではありません。トークン、プロトコル、または「暗号資産製品」がAIモデル(価格予測、リスクスコアリング、自動化市場作成、清算ロジック、詐欺検出、または自律エージェント)に依存している場合、2つのセキュリティの世界を同時に引き受けることになります:ブロックチェーンのセキュリティとAI/MLのセキュリティです。難しい部分は、これらの世界が異なる方法で失敗することです:ブロックチェーンは大きな声で失敗します(チェーン上の脆弱性)、一方でAIシステムは静かに失敗することが多いです(「もっともらしい」見える悪い決定)。このガイドでは、実践的な脅威モデルと、防御のためのブループリントを構築し、仮定を検証し盲点を減らす手助けをする構造化された研究ワークフロー(例えば、SimianX AIを使用する)についても説明します。

「AIベースの暗号通貨」とは?

「AIベースの暗号通貨」という用語はオンラインであいまいに使われることが多いため、セキュリティ分析は明確な定義から始めます。実際には、プロジェクトは通常、以下のいずれか(または複数)のカテゴリに分類されます:

- プロトコル内のAI:AIがオンチェーンロジックに直接影響を与える(例:パラメータの更新、動的手数料、リスク制限、担保係数)。

- オラクルとしてのAI:オフチェーンモデルがシグナルを生成し、それが契約に供給される(例:ボラティリティ、詐欺スコア、リスク層)。

- オペレーターとしてのAIエージェント:自律型ボットが財務管理、戦略実行、またはキーパー/清算を行う。

- AIトークンエコシステム:トークンがデータ、計算、モデルのトレーニング、推論市場、またはエージェントネットワークを奨励する。

- AIブランドのトークン(マーケティング主導):最小限のAI依存;リスクは主にガバナンス、流動性、スマートコントラクトに関連する。

セキュリティのポイント: AIの出力が価値の移転(清算、ミント/バーン、担保、財務移動)に影響するほど、そのAIパイプラインを「単なる分析」ではなく重要インフラとして扱う必要があります。

モデル出力がオンチェーンの状態変化を引き起こす瞬間、モデルの完全性は資金の完全性となる。

AIベースの暗号資産セキュリティのための多層脅威モデル

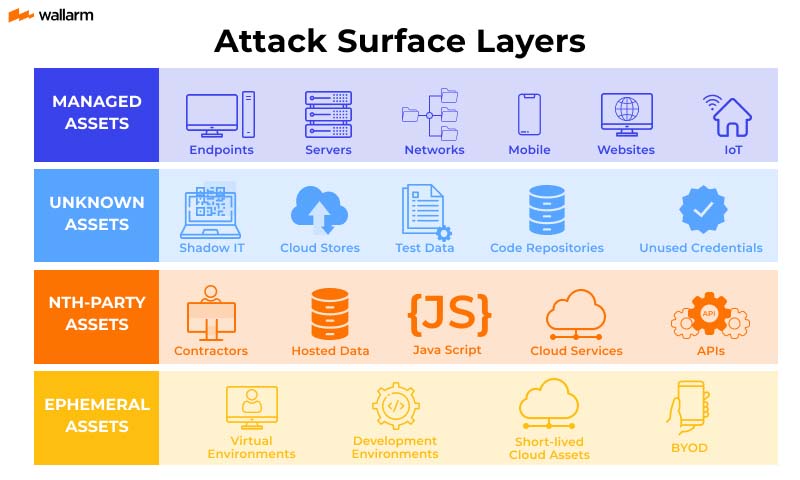

有用なフレームワークは、AIベースの暗号資産システムを5つの相互に連結したレイヤーとして扱うことです。攻撃者は最も弱い層を狙うため、各レイヤーに制御を設ける必要があります。

| レイヤー | 含まれるもの | 典型的な失敗モード | AIベースの暗号資産で独特な理由 |

|---|---|---|---|

| L1: オンチェーンコード | コントラクト、アップグレード、アクセス制御 | 悪用可能なバグ、管理者の不正 | 価値の移転は不可逆的 |

| L2: オラクル & データ | 価格フィード、オンチェーンイベント、オフチェーンAPI | 入力の操作 | AIはデータ品質に依存 |

| L3: モデル & トレーニング | データセット、ラベル、トレーニングパイプライン | 毒入れ、バックドア | モデルは「正しいように見えて」間違っている場合がある |

| L4: 推論 & エージェント | エンドポイント、エージェントツール、権限 | プロンプトインジェクション、ツールの悪用 | エージェントの「意思決定」は強制される可能性がある |

| L5: ガバナンス & 運用 | キー、マルチシグ、監視、インシデント対応 | 反応が遅い、制御が弱い | ほとんどの「AI失敗」は運用上の問題 |

主要なセキュリティリスク(AIベースの暗号資産が特に異なる点)

1) スマートコントラクトの脆弱性は依然として支配的—AIは被害範囲を拡大可能

古典的な問題(再入可能性、アクセス制御エラー、アップグレードバグ、オラクル操作、精度/丸め、MEV露出)は依然として最重要です。AIの特異点は、AI駆動の自動化がこれらの欠陥をより迅速かつ頻繁に引き起こす可能性がある点で、特にエージェントが24時間稼働している場合に顕著です。

防御策

- 独立した監査(理想的には複数)と継続的な監視を要求する。

- アップグレード権限の最小化を優先する(タイムロック、マルチシグ、厳格な範囲の緊急停止)。

- AIによるアクションのためのサーキットブレーカーを追加する(レート制限、最大損失上限、段階的なパラメータ更新)。

- TVLが重要な場合は、高リスクのアクションは人間による承認の背後に置く。

2) オラクルとデータ操作—「AI対応」型の汚染

攻撃者は常にチェーンを壊す必要はなく、モデルの入力を曲げることができる:

- ボリューム/ボラティリティ信号に影響を与えるためのウォッシュトレード

- センチメント特徴を操作するための協調的なソーシャルスパム

- 異常検知器を操作するための加工パターンの注入

- コミュニティラベル付きデータセットでの偽の「真実ラベル」の提供

これはデータポイズニングであり、モデルが通常の指標を通過し続けつつ、攻撃者が選んだ行動を静かに学習するため危険である。

防御策

- マルチソースデータ検証を使用する(取引所、オンチェーンの場、独立プロバイダー間でクロスチェック)。

- ロバスト統計(トリム平均、中央値の平均)および外れ値フィルタリングを適用する。

- 署名付きデータセットと出所ログを維持する(ハッシュ化、バージョン管理、アクセス制御)。

- ドリフトや汚染を検出するための検証済みイベントの「ゴールデンセット」を保持する。

モデルの入力元を証明できなければ、プロトコルがそのように動作する理由を証明できない。

3) 敵対的ML攻撃—回避、バックドア、モデル抽出

AIモデルは、従来の「ハッキング」のように見えない方法で攻撃される可能性がある:

- 回避攻撃:不正検知やリスクスコアリングを回避するために作成された入力(例:トランザクショングラフの摂動)。

- バックドア:特定のトリガーが攻撃者有利な出力を生成するように、トレーニングが汚染される。

- モデル抽出:モデルを近似するために繰り返しクエリを行い、その後、悪用または競合する。

- メンバーシップ推論 / プライバシー漏洩:モデルが特定のデータポイントが訓練に含まれていたかどうかを漏らす。

防御策

- モデルの脅威モデルを設定:どの出力が機密か、誰がクエリできるか、レート制限はあるか?

- 推論エンドポイントを強化:

レート制限、認証、異常検知、クエリ予算。

- レッドチーム評価を実施:リリース前および更新後に敵対的テストを行う。

- 機密性の高い訓練データの場合:差分プライバシー、セキュアエンクレーブ、または制約付き特徴セットを検討。

4) AIエージェントにおけるプロンプト注入とツール悪用

エージェントがツールを呼び出せる場合(取引、ブリッジ、署名、ガバナンス投稿、パラメータ更新)、以下の方法で攻撃される可能性がある:

- エージェントに有害な行動を取らせる悪意のある入力

- 外部コンテンツ(ウェブページ、Discordメッセージ、PDF)による「指示ハイジャック」

- ツールの誤用(見た目は正しいペイロードで間違った関数を呼び出す)

防御策

- 最小権限:エージェントが無制限の署名権限を持たないようにする。

- 権限の分離:「分析」と「実行」を分ける。

- ツールや宛先に対して許可リストを使用(承認済み契約、チェーン、ルート)。

- 高リスク行動には確認を要求(マルチシグ閾値、人間によるレビュー、時間遅延)。

- すべてをログに記録:プロンプト、ツール呼び出し、入力、出力、モデルバージョン。

5) ガバナンスと運用セキュリティ—依然として最も簡単な侵入経路

どんなに優れたコードやモデルでも、以下の場合は失敗する:

- キーが漏洩する

- デプロイパイプラインが脆弱

- アップグレードが急ぎすぎる

- 監視が欠如

- インシデント対応が即興

防御策

- マルチシグ + ハードウェアキー + キーローテーションポリシー

- アップグレードにタイムロック、緊急時の行動は厳格な範囲で

- 24/7アラートとプレイブック(何が一時停止を引き起こすか?誰が署名するか?)

- インシデント発生時の事後検証と透明性のある開示

人工知能ベースの暗号通貨は本当にどれくらい安全か?

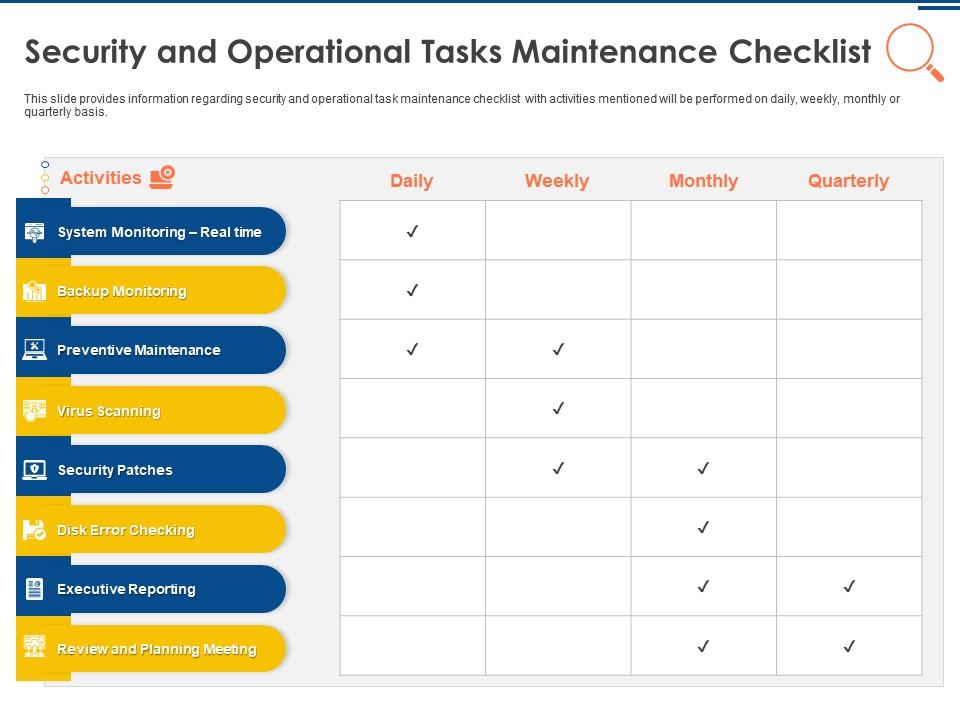

実用的な評価ルーブリック(開発者 + 投資家向け)

このチェックリストを使って実際のプロジェクトを評価してください。完璧な回答は不要です—重要なのは反証可能な証拠です。

A. オンチェーン制御(必須)

- 監査:監査は最新で、現在展開されているコードに関連していますか?

- アップグレード設計:タイムロック?マルチシグ?緊急停止?

- 制限:最大レバレッジ、レート制限、各エポックでの最大パラメータ変更?

- モニタリング:公開ダッシュボード、アラート、インシデント履歴はありますか?

B. データとオラクルの整合性(AIにとって重要)

- データソースは多様化され、クロスバリデーションされていますか?

- データセットの由来は追跡されていますか(ハッシュ、バージョン、変更ログ)?

- 改ざん耐性はありますか(堅牢な集計、フィルタ、異常検知)?

C. モデルガバナンス(AI特有)

- モデルはバージョン管理され、再現可能ですか?

- モデルカードはありますか:使用される特徴、既知の制約、再学習スケジュール?

- 敵対的テストは行われていますか(毒入り、回避、分布シフト)?

D. エージェント安全性(エージェントが行動を実行する場合)

- 権限は最小化され、分離されていますか?

- ツール呼び出しは許可リストで制限されていますか?

- 影響の大きい行動には人間の承認がありますか?

E. 経済的・インセンティブの安全性

- インセンティブは、参加者がモデルを毒することで利益を得ないように調整されていますか?

- 悪意のあるデータ提供に対するスラッシングや評判制度はありますか?

- 明確な失敗モードはありますか(モデルの信頼度が崩れた場合どうなるか)?

簡単なスコアリング方法

カテゴリごとに0〜2点を付けます(0 = 不明/危険、1 = 部分的、2 = 強い証拠)。プロジェクトが6/10未満の場合、マーケティングに関係なく「実験的」と見なすべきです。

- オンチェーン制御(0–2)

- データ/オラクル(0–2)

- モデルガバナンス(0–2)

- エージェント安全性(0–2)

- インセンティブ/経済学(0–2)

実際に機能する防御的アーキテクチャパターン

以下は、高保証システムで使用されるパターンをAIベースの暗号通貨向けに適応したものです:

パターン 1: 「AI が提案、決定は決定論的ルール」

モデルにパラメータ(リスク階層、手数料変更)を提案させますが、決定論的制約で変更を強制します:

- 更新の上限(1日あたり±x%)

- 定足数チェック(複数モデル間で一致する必要あり)

- 信頼度閾値(行動には

p > thresholdが必要)

- クールダウン期間

なぜ効果的か: モデルが間違っても、プロトコルは安全に失敗します。

パターン 2: 複数ソース・複数モデルの合意

1つのモデルに依存する代わりに、アンサンブルチェックを使用します:

- 異なるアーキテクチャ

- 異なるトレーニング期間

- 異なるデータ提供者

その後、合意を要求する(または「不一致スコア」が限界以下であることを要求)。

なぜ効果的か: 1つの経路を汚染するのが難しくなります。

パターン 3: 安全なデータサプライチェーン

データセットをコードのように扱います:

- 署名付きリリース

- 完全性ハッシュ

- アクセス制御

- レビューゲート

なぜ効果的か: ほとんどのAI攻撃はデータ攻撃です。

パターン 4: エージェント権限の分割

次のように分けます:

- リサーチエージェント(読み取り、要約、予測)

- 実行エージェント(制限付き、許可された行動のみ)

- ポリシーガード(実行前に制約をチェック)

なぜ効果的か: プロンプトインジェクションが致命的でなくなります。

ステップバイステップ:AIベースの暗号通貨プロジェクトを監査する方法(迅速だが本格的)

- 価値移転経路のマッピング

- 資金を移動させたり担保ルールを変更するすべてのコントラクト関数をリスト化。

- AI依存の特定

- どの決定がAIの出力に依存しているか?出力が間違った場合はどうなるか?

- データパイプラインの追跡

- 各特徴量について:ソース → 変換 → 保存 → モデル入力。

- 操作テスト

- ウォッシュトレード、極端な変動、センチメントスパム、API障害をシミュレーション。

- モデルガバナンスのレビュー

- バージョニング、再訓練トリガー、ドリフト監視、ロールバック計画。

- エージェントの権限を確認する

- ツール、キー、許可リスト、レート制限、承認。

- 監視と対応を検証する

- 誰が通知を受けるのか?どの条件でサーキットブレーカーが作動するのか?プレイブックは書かれているか?

- インセンティブを評価する

- 誰かが信号を汚染、スパム、または不安定化させることで利益を得る可能性はあるか?

プロのコツ: 構造化されたリサーチワークフローは、レイヤー間のリンクを見落とさないのに役立ちます。例えば、SimianX AIスタイルのマルチエージェント分析は、仮定を分離し、クロスチェックを実行し、AI駆動の暗号資産システムを評価する際に監査可能な「意思決定トレイル」を保持するのに役立ちます—特にナラティブやデータが急速に変化する場合に。

AIベースの暗号資産でよく見られる「セキュリティシアター」の赤旗

以下のパターンに注意してください:

- 「AI」 がバズワード化しており、明確なモデル、データ、失敗モードの説明がない。

- データの出所やオラクル操作に関する議論がない。

- 直接署名権限を持つ「自律エージェント」で、ガードレールがない。

- タイムロックなしまたは管理者権限が不明確な頻繁なアップグレード。

- 評価方法なしの性能主張(バックテストなし、サンプル外評価なし、ドリフト追跡なし)。

- ガバナンスが少数のウォレットに集中しており、透明性がない。

セキュリティは機能リストではありません。世界が敵対的に振る舞うときに、システムが安全に失敗するという証拠です。

実用的なツールとワークフロー(SimianX AIの適用範囲)

堅牢な技術的コントロールがあっても、投資家やチームは依然としてリスクを評価する再現可能な方法を必要とします。良いワークフローは次のことを行うべきです:

- 主張と検証可能なオンチェーンの挙動を比較する

- 仮定を追跡する(データソース、モデルバージョン、閾値)

- 「何があれば考えを変えるか?」を文書化する

- 信号 と ストーリー を分離する

SimianX AIを実際的なフレームワークとして利用し、そのプロセスを構築することができます—特に、質問をリスク、データ整合性、モデルガバナンス、実行制約に整理し、一貫した研究ノートを作成することで。コミュニティ向けにコンテンツを公開している場合、サポートする研究をリンクすることで、ユーザーがより安全な意思決定を行えるようになります(構造化された分析アプローチの例については、SimianXの暗号資産ワークフロー・ストーリーハブを参照してください)。

AIベースの暗号通貨のセキュリティに関するFAQ

AIベースの暗号通貨で最大のセキュリティリスクは何ですか?

ほとんどの失敗はスマートコントラクトと運用のセキュリティから発生しますが、AIは2番目の失敗モードを追加します:操作されたデータが「有効に見える」けれども有害な意思決定を引き起こすことです。両方の層に対してコントロールが必要です。

AIトークンプロジェクトが実際にAIを安全に使用しているかどうかをどのように確認できますか?

証拠を探してください:モデルのバージョン管理、データの由来、逆向きテスト、明確な失敗モード(データが欠落している場合や信頼度が低い場合の対応)。これらのいずれも文書化されていない場合、「AI」をマーケティングと見なしてください。

何千行ものコードを読まずにAIベースの暗号通貨プロジェクトを監査するにはどうすれば良いですか?

層別の脅威モデルから始めましょう:オンチェーンコントロール、データ/オラクル、モデルガバナンス、エージェントの権限。AIの出力が価値移転にどのように影響を与えるかをマッピングできない場合、リスクを評価することはできません。

AIトレーディングエージェントは暗号資産市場で安全に動作しますか?

可能ですが、最小権限、許可リストに登録されたアクション、レート制限、そして大きな影響を与える動きには人間の承認が必要です。エージェントに無制限の署名権限を与えてはいけません。

分散化は暗号通貨におけるAIの安全性を高めますか?

自動的にそうなるわけではありません。分散化は単一障害点を減らすことができますが、同時に新しい攻撃面(悪意のある貢献者、毒されたデータ市場、インセンティブの悪用)を生み出すこともあります。安全性はガバナンスとインセンティブに依存します。

結論

AIベースの暗号通貨のセキュリティは、従来の暗号資産監査よりも広い視点を要求します:コード、データ、モデル、エージェント、ガバナンスを一つのシステムとして保護する必要があります。最良の設計は、入力が敵対的であることを想定し、誤ったモデル出力の被害を最小限に抑え、直感ではなく再現可能な証拠を求めます。AI駆動の暗号資産プロジェクトを繰り返し評価する方法を求める場合は、チェックリスト主導のワークフローを構築し、明確な意思決定の軌跡を保持してください。構造化された分析アプローチや研究用ツールについては、SimianX AIで探索し、AI-暗号資産のセキュリティレビューをより一貫性のある、防御可能なものにすることができます。