कृत्रिम बुद्धिमत्ता-आधारित क्रिप्टोकरेन्सी की सुरक्षा

कृत्रिम बुद्धिमत्ता-आधारित क्रिप्टोकरेन्सी की सुरक्षा अब केवल स्मार्ट कॉन्ट्रैक्ट्स और निजी कुंजी के बारे में नहीं है। जब कोई टोकन, प्रोटोकॉल, या "क्रिप्टो उत्पाद" एआई मॉडलों पर निर्भर करता है—जैसे कि मूल्य पूर्वानुमान, जोखिम स्कोरिंग, स्वचालित बाजार निर्माण, परिसमापन लॉजिक, धोखाधड़ी पहचान, या स्वायत्त एजेंट—तो आप एक साथ दो सुरक्षा ब्रह्मांडों को विरासत में प्राप्त करते हैं: ब्लॉकचेन सुरक्षा और एआई/एमएल सुरक्षा। कठिन हिस्सा यह है कि ये ब्रह्मांड अलग-अलग तरीके से विफल होते हैं: ब्लॉकचेन जोर से विफल होते हैं (ऑन-चेन शोषण), जबकि एआई सिस्टम अक्सर चुपचाप विफल होते हैं (गलत निर्णय जो "संगत" दिखते हैं)। इस गाइड में, हम एक व्यावहारिक खतरे का मॉडल और एक रक्षात्मक ब्लूप्रिंट बनाएंगे जिसे आप लागू कर सकते हैं—साथ ही यह दिखाएंगे कि कैसे एक संरचित शोध कार्यप्रवाह (उदाहरण के लिए, SimianX AI का उपयोग करना) आपकी धारणाओं को सत्यापित करने और अंधे स्थानों को कम करने में मदद करता है।

"एआई-आधारित क्रिप्टोकरेन्सी" क्या मानी जाती है?

"एआई-आधारित क्रिप्टोकरेन्सी" ऑनलाइन ढीले तरीके से उपयोग की जाती है, इसलिए सुरक्षा विश्लेषण एक स्पष्ट परिभाषा से शुरू होता है। व्यावहारिक रूप से, परियोजनाएँ आमतौर पर एक (या अधिक) श्रेणियों में आती हैं:

- प्रोटोकॉल में एआई: एआई सीधे ऑन-चेन लॉजिक को प्रभावित करता है (जैसे कि पैरामीटर अपडेट्स, गतिशील शुल्क, जोखिम सीमाएँ, संपार्श्विक कारक)।

- एआई एक ओरेकल के रूप में: एक ऑफ-चेन मॉडल संकेत उत्पन्न करता है जो कॉन्ट्रैक्ट्स को फीड करता है (जैसे कि अस्थिरता, धोखाधड़ी स्कोर, जोखिम स्तर)।

- एआई एजेंट्स के रूप में ऑपरेटर: स्वायत्त बॉट्स ट्रेजरी का प्रबंधन करते हैं, रणनीतियों को निष्पादित करते हैं, या कीपर्स/परिसमापन करते हैं।

- एआई टोकन पारिस्थितिकी तंत्र: टोकन डेटा, कंप्यूट, मॉडल प्रशिक्षण, अनुमानित बाजारों, या एजेंट नेटवर्क को प्रेरित करता है।

- एआई-ब्रांडेड टोकन (विपणन-आधारित): न्यूनतम एआई निर्भरता; जोखिम मुख्य रूप से शासन, तरलता, और स्मार्ट कॉन्ट्रैक्ट्स से संबंधित है।

सुरक्षा संदेश: जितना अधिक AI आउटपुट मूल्य हस्तांतरण (लिक्विडेशन, मिंट/बर्न, कोलेटरल, ट्रेज़री मूव्स) को प्रभावित करता है, उतना ही आपको AI पाइपलाइन को महत्वपूर्ण अवसंरचना के रूप में मानना चाहिए, न कि केवल “एनालिटिक्स” के रूप में।

जिस क्षण किसी मॉडल का आउटपुट ऑन-चेन स्थिति परिवर्तनों को ट्रिगर कर सकता है, मॉडल की अखंडता पैसे की अखंडता बन जाती है।

AI-आधारित क्रिप्टो सुरक्षा के लिए परतदार खतरे का मॉडल

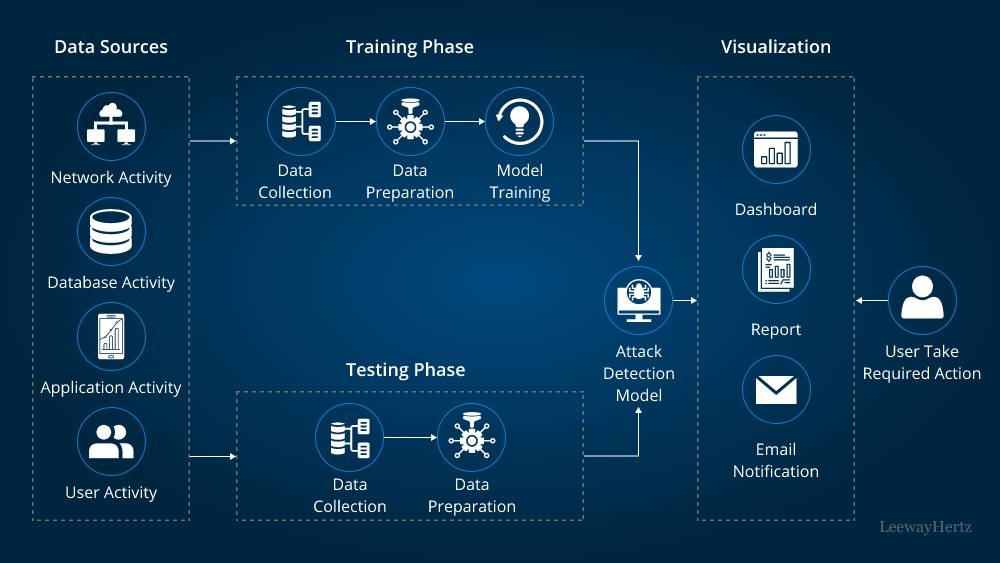

एक उपयोगी ढांचा यह है कि AI-आधारित क्रिप्टो सिस्टम को पाँच इंटरलॉकिंग लेयर्स के रूप में माना जाए। आपको हर लेयर पर नियंत्रण चाहिए क्योंकि हमलावर सबसे कमजोर लेयर को चुनते हैं।

| Layer | इसमें क्या शामिल है | सामान्य विफलता मोड | AI-आधारित क्रिप्टो में इसकी अनोखी विशेषता |

|---|---|---|---|

| L1: ऑन-चेन कोड | कॉन्ट्रैक्ट्स, अपग्रेड्स, एक्सेस कंट्रोल | शोषणयोग्य बग, एडमिन दुरुपयोग | मूल्य हस्तांतरण अपरिवर्तनीय है |

| L2: ऑरेकल्स और डेटा | प्राइस फीड्स, ऑन-चेन इवेंट्स, ऑफ-चेन APIs | इनपुट्स में हेरफेर | AI डेटा की गुणवत्ता पर निर्भर करता है |

| L3: मॉडल और प्रशिक्षण | डेटासेट्स, लेबल्स, प्रशिक्षण पाइपलाइन | पॉइज़निंग, बैकडोर्स | मॉडल “सही दिख सकता है” लेकिन गलत हो सकता है |

| L4: इंफरेंस और एजेंट्स | एंडपॉइंट्स, एजेंट टूल्स, अनुमतियाँ | प्रॉम्प्ट इंजेक्शन, टूल दुरुपयोग | एजेंट के “निर्णय” को मजबूर किया जा सकता है |

| L5: गवर्नेंस और ऑप्स | कीज, मल्टीसिग, मॉनिटरिंग, इन्सिडेंट रिस्पॉन्स | धीमी प्रतिक्रिया, कमजोर नियंत्रण | अधिकांश “AI विफलताएँ” ऑपरेशनल होती हैं |

मुख्य सुरक्षा जोखिम (और AI-आधारित क्रिप्टो को अलग क्या बनाता है)

1) स्मार्ट कॉन्ट्रैक्ट कमजोरियाँ अभी भी प्रमुख हैं—AI ब्लास्ट रेडियस बढ़ा सकता है

क्लासिक मुद्दे (री-एंट्रेंसी, एक्सेस कंट्रोल त्रुटियाँ, अपग्रेड बग्स, ऑरेकल मैनिपुलेशन, प्रिसीजन/राउंडिंग, MEV एक्सपोज़र) अभी भी #1 हैं। AI ट्विस्ट यह है कि AI-चालित ऑटोमेशन उन दोषों को तेज़ी से और अधिक बार ट्रिगर कर सकता है, विशेष रूप से जब एजेंट 24/7 काम करते हैं।

रक्षाएँ

- आवश्यक स्वतंत्र ऑडिट (आदर्श रूप से कई) और सतत निगरानी।

- पसंद करें कम से कम अपग्रेड अधिकार (टाइमलॉक्स, मल्टी-सिग्स, कड़े दायरे के साथ आपातकालीन रोक)।

- सर्किट ब्रेकर्स जोड़ें AI-ट्रिगर की गई कार्रवाइयों के लिए (रेट लिमिट्स, अधिकतम हानि कैप, चरणबद्ध पैरामीटर अपडेट्स)।

- जब TVL महत्वपूर्ण हो, तो उच्च-जोखिम वाली कार्रवाइयों को मानव-इन-द-लूप अनुमोदनों के पीछे रखें।

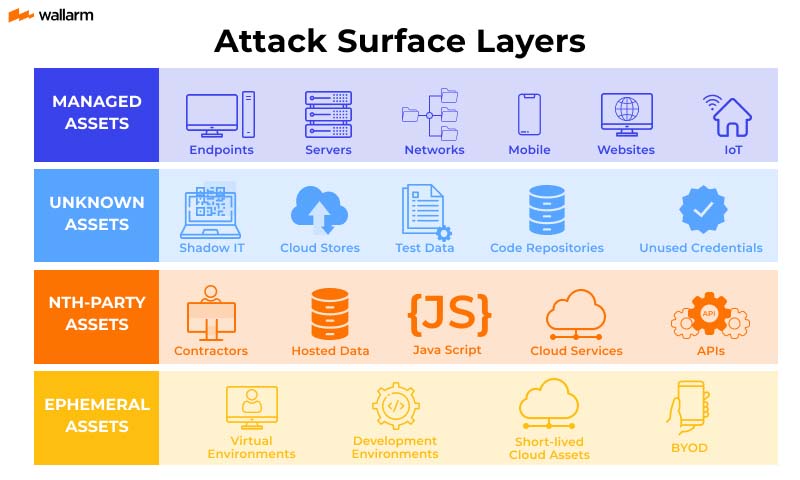

2) ऑरेकल और डेटा हेरफेर—अब “AI-फ्रेंडली” पॉइज़निंग के साथ

हमलावरों को हमेशा चेन तोड़ने की जरूरत नहीं होती; वे मॉडल के इनपुट को मोड़ सकते हैं:

- वॉल्यूम/वोलैटिलिटी सिग्नल को प्रभावित करने के लिए वॉश ट्रेडिंग

- सेंटीमेंट फीचर्स को प्रभावित करने के लिए समन्वित सोशल स्पैम

- एनॉमली डिटेक्टर को नियंत्रित करने के लिए तैयार पैटर्न इंजेक्ट करना

- कम्युनिटी-लेबल किए गए डेटासेट में झूठे “ग्राउंड ट्रूथ” लेबल फीड करना

यह डेटा पॉइज़निंग है, और यह खतरनाक है क्योंकि मॉडल सामान्य मेट्रिक्स पास करते हुए भी चुपचाप हमलावर-चुने व्यवहार को सीख सकता है।

रक्षाएँ

- मल्टी-सोर्स डेटा वैलिडेशन का उपयोग करें (एक्सचेंज, ऑन-चेन वेन्यू, स्वतंत्र प्रदाताओं के बीच क्रॉस-चेक)।

- रॉबस्ट स्टैटिस्टिक्स लागू करें (ट्रिम्ड मीन, मीडियन-ऑफ-मीन्स) और आउटलाइनर फ़िल्टरिंग।

- साइन किए गए डेटासेट और प्रोवेंन्स लॉग बनाए रखें (हैशिंग, वर्शनिंग, एक्सेस कंट्रोल)।

- डिफ्ट और पॉइज़निंग का पता लगाने के लिए सत्यापित घटनाओं का “गोल्डन सेट” रखें।

यदि आप साबित नहीं कर सकते कि मॉडल के इनपुट कहाँ से आए, तो आप यह साबित नहीं कर सकते कि प्रोटोकॉल इस तरह क्यों व्यवहार करता है।

3) विरोधी ML हमले—एवेशन, बैकडोर और मॉडल एक्सट्रैक्शन

AI मॉडल पर ऐसे तरीके से हमला किया जा सकता है जो पारंपरिक “हैक” जैसा नहीं दिखता:

- एवेशन अटैक्स: इनपुट धोखाधड़ी का पता लगाने या रिस्क स्कोरिंग को बायपास करने के लिए तैयार किए गए (जैसे, ट्रांज़ेक्शन ग्राफ पेर्टरबेशन)।

- बैकडोर: पॉइज़न्ड ट्रेनिंग किसी विशेष ट्रिगर पर हमलावर-अनुकूल आउटपुट उत्पन्न करती है।

- मॉडल निष्कर्षण: मॉडल का अनुमान लगाने के लिए पुनरावृत्त प्रश्न, फिर इसका उपयोग करना या इससे प्रतिस्पर्धा करना।

- सदस्यता अनुमान / गोपनीयता रिसाव: मॉडल यह लीक करता है कि क्या कुछ डेटा बिंदु प्रशिक्षण में थे।

रक्षाएं

- मॉडल का खतरा-मॉडल करें: कौन से आउटपुट संवेदनशील हैं, कौन प्रश्न कर सकता है, क्या दर सीमाएँ हैं?

- निष्कर्षण एंडपॉइंट्स को मजबूत करें:

दर सीमा, प्रमाणीकरण, विसंगति पहचान, प्रश्न बजट।

- लॉन्च से पहले और अपडेट के बाद रेड-टीम मूल्यांकन करें और विरोधी परीक्षण करें।

- संवेदनशील प्रशिक्षण डेटा के लिए: डिफरेंशियल प्राइवेसी, सुरक्षित एन्क्लेव्स, या प्रतिबंधित फीचर सेट पर विचार करें।

4) AI एजेंट्स में प्रॉम्प्ट इंजेक्शन और टूल दुरुपयोग

यदि एजेंट्स टूल्स को कॉल कर सकते हैं (व्यापार, ब्रिज, साइन, पोस्ट गवर्नेंस, पैरामीटर अपडेट), तो उन पर हमले किए जा सकते हैं:

- दुर्भावनापूर्ण इनपुट्स जो एजेंट को हानिकारक क्रियाएँ करने के लिए प्रेरित करते हैं

- बाहरी सामग्री (वेब पेज, डिस्कॉर्ड संदेश, PDFs) के माध्यम से “निर्देश अपहरण”

- टूल दुरुपयोग (सही दिखने वाले पेलोड के साथ गलत फ़ंक्शन को कॉल करना)

रक्षाएं

- न्यूनतम विशेषाधिकार: एजेंट्स को अनियंत्रित साइनिंग अधिकार नहीं होना चाहिए।

- अनुमतियाँ विभाजित करें: “विश्लेषण” और “निष्पादन” को अलग करें।

- टूल्स और गंतव्यों के लिए अलाउलिस्ट का उपयोग करें (स्वीकृत अनुबंध, चेन, मार्ग)।

- उच्च-जोखिम क्रियाओं के लिए पुष्टि की आवश्यकता (मल्टीसिग सीमा, मानव समीक्षा, समय विलंब)।

- सब कुछ लॉग करें: प्रॉम्प्ट्स, टूल कॉल्स, इनपुट्स, आउटपुट्स, और मॉडल संस्करण।

5) गवर्नेंस और परिचालन सुरक्षा—अभी भी सबसे आसान तरीका है

यहां तक कि सबसे अच्छा कोड और मॉडल भी विफल हो जाते हैं यदि:

- कुंजी से समझौता किया गया हो

- डिप्लॉय पाइपलाइन्स कमजोर हों

- उन्नयन जल्दी में किए गए हों

- निगरानी अनुपस्थित हो

- घटना प्रतिक्रिया अनियोजित हो

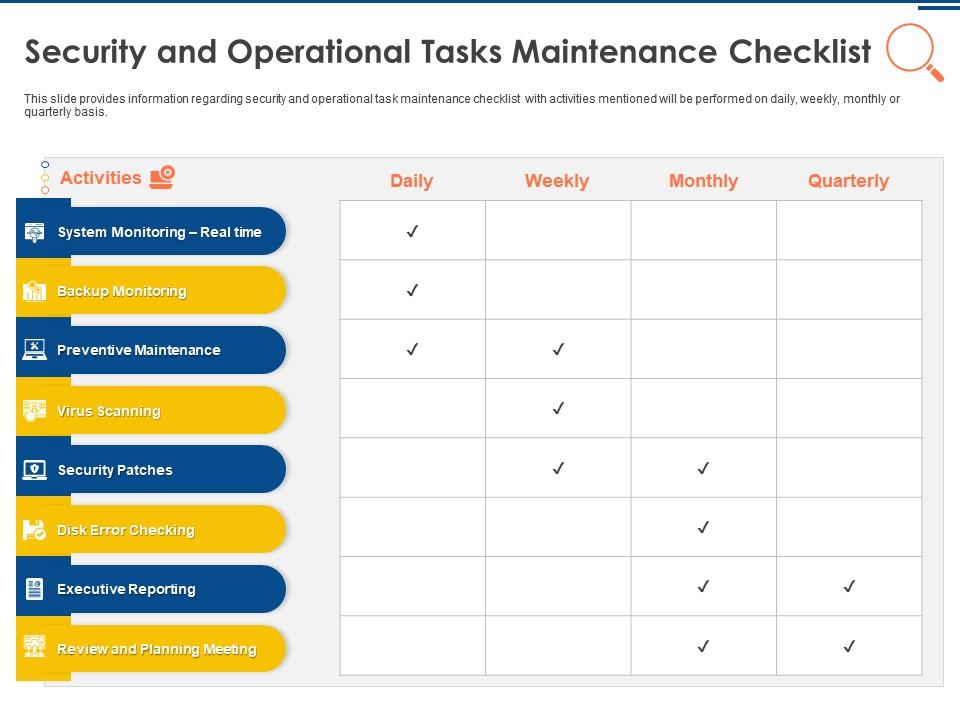

रक्षाएं

- मल्टीसिग + हार्डवेयर कुंजी + कुंजी रोटेशन नीति

- उन्नयनों के लिए टाइमलॉक; आपातकालीन क्रियाएं संकुचित दायरे में

- 24/7 अलर्टिंग और प्लेबुक्स (क्या एक विराम को प्रेरित करता है? कौन साइन करता है?)

- घटनाओं के घटित होने पर पोस्ट-मॉर्टम और पारदर्शी खुलासे

कृत्रिम बुद्धिमत्ता-आधारित क्रिप्टोकरेंसी वास्तव में कितनी सुरक्षित हैं?

एक व्यावहारिक मूल्यांकन रूपरेखा (निर्माता + निवेशक)

इस चेकलिस्ट का उपयोग वास्तविक परियोजनाओं को स्कोर करने के लिए करें। आपको परिपूर्ण उत्तरों की आवश्यकता नहीं है—आपको सत्यापन योग्य साक्ष्य चाहिए।

A. ऑन-चेन नियंत्रण (अनिवार्य)

- ऑडिट्स: क्या ऑडिट हाल के हैं और वर्तमान तैनात कोड के लिए प्रासंगिक हैं?

- अपग्रेड डिज़ाइन: टाइमलॉक? मल्टीसिग? इमरजेंसी पॉज़?

- सीमाएँ: अधिकतम लीवरेज, दर सीमाएँ, प्रति एपोक अधिकतम पैरामीटर परिवर्तन?

- निगरानी: सार्वजनिक डैशबोर्ड, अलर्ट, और घटना इतिहास?

B. डेटा और ऑरेकल अखंडता (एआई-महत्वपूर्ण)

- क्या डेटा स्रोत विविध हैं और आपस में सत्यापित हैं?

- क्या डेटासेट का उत्पत्ति ट्रैक किया गया है (हैश, संस्करण, परिवर्तन लॉग)?

- क्या इसमें हेरफेर प्रतिरोध है (मजबूत एग्रीगेशन, फ़िल्टर, विसंगति जांच)?

C. मॉडल गवर्नेंस (एआई-विशिष्ट)

- क्या मॉडल संस्करणीकृत और पुनरुत्पादनीय है?

- क्या मॉडल कार्ड है: उपयोग किए गए फीचर्स, ज्ञात सीमाएँ, पुनःप्रशिक्षण अनुसूची?

- क्या विरोधी परीक्षण किया गया है (पॉइज़निंग, इवैज़न, वितरण में बदलाव)?

D. एजेंट सुरक्षा (यदि एजेंट क्रियाएँ निष्पादित करते हैं)

- क्या अनुमतियाँ न्यूनतम और अलग की गई हैं?

- क्या टूल कॉल अनुमतियों द्वारा सीमित हैं?

- क्या उच्च-प्रभाव वाले कार्यों के लिए मानव अनुमोदन हैं?

E. आर्थिक और प्रोत्साहन सुरक्षा

- क्या प्रोत्साहन इस प्रकार संरेखित हैं कि प्रतिभागी मॉडल को नुकसान पहुँचाने से लाभ न कमाएँ?

- क्या दुर्भावनापूर्ण डेटा योगदान के लिए स्लैशिंग या प्रतिष्ठा है?

- क्या स्पष्ट विफलता मोड हैं (यदि मॉडल का आत्मविश्वास ध्वस्त हो जाए तो क्या होता है)?

एक सरल स्कोरिंग विधि

प्रत्येक श्रेणी को 0–2 अंक दें (0 = अज्ञात/असुरक्षित, 1 = आंशिक, 2 = मजबूत साक्ष्य)। कोई परियोजना जो <6/10 स्कोर करती है, उसे विपणन के बावजूद "प्रायोगिक" माना जाना चाहिए।

- ऑन-चेन नियंत्रण (0–2)

- डेटा/ऑरेकल (0–2)

- मॉडल गवर्नेंस (0–2)

- एजेंट सुरक्षा (0–2)

- प्रोत्साहन/अर्थशास्त्र (0–2)

रक्षात्मक आर्किटेक्चर पैटर्न जो वास्तव में काम करते हैं

यहाँ उच्च-विश्वास प्रणालियों में प्रयुक्त पैटर्न दिए गए हैं, जिन्हें AI-आधारित क्रिप्टो के लिए अनुकूलित किया गया है:

पैटर्न 1: “AI सुझाव देता है, निर्धारक नियम तय करते हैं”

मॉडल को पैरामीटर (जोखिम स्तर, शुल्क परिवर्तन) प्रस्तावित करने दें, लेकिन परिवर्तनों को निर्धारक बाधाओं के साथ लागू करें:

- सीमित अपडेट (प्रतिदिन ±x%)

- क्वोरम चेक (कई मॉडलों में संगत होना चाहिए)

- आत्मविश्वास थ्रेशोल्ड (क्रिया के लिए

p > thresholdआवश्यक है)

- कूलडाउन विंडो

क्यों काम करता है: यदि मॉडल गलत भी हो, तो प्रोटोकॉल सौम्य रूप से विफल होता है।

पैटर्न 2: मल्टी-सोर्स, मल्टी-मॉडल कंसेंसस

एक मॉडल पर भरोसा करने के बजाय, एन्सेम्बल चेक्स का उपयोग करें:

- अलग-अलग आर्किटेक्चर

- अलग-अलग प्रशिक्षण विंडो

- अलग-अलग डेटा प्रदाता

फिर कंसेंसस की आवश्यकता हो (या “असहमति स्कोर” सीमा से नीचे होना चाहिए)।

क्यों काम करता है: एक मार्ग को पॉइज़न करना कठिन हो जाता है।

पैटर्न 3: सुरक्षित डेटा सप्लाई चेन

डेटासेट्स को कोड की तरह मानें:

- साइन किए गए रिलीज़

- इंटेग्रिटी हैश

- एक्सेस कंट्रोल

- समीक्षा गेट

क्यों काम करता है: अधिकांश AI हमले डेटा हमले होते हैं।

पैटर्न 4: एजेंट परमिशन विभाजन

अलग करें:

- रिसर्च एजेंट (पढ़ता है, सारांश बनाता है, पूर्वानुमान लगाता है)

- एक्सिक्यूशन एजेंट (सीमित, अनुमति-लिस्टेड क्रियाएँ)

- पॉलिसी गार्ड (एक्सिक्यूशन से पहले बाधाओं की जाँच करता है)

क्यों काम करता है: प्रॉम्प्ट इंजेक्शन कम घातक हो जाता है।

चरण-दर-चरण: AI-आधारित क्रिप्टो प्रोजेक्ट का ऑडिट कैसे करें (तेज़ लेकिन गंभीर)

- वैल्यू-ट्रांसफर पथ मानचित्रित करें

- प्रत्येक कॉन्ट्रैक्ट फ़ंक्शन को सूचीबद्ध करें जो फंड स्थानांतरित करता है या कॉलैटरल नियम बदलता है।

- AI निर्भरताएँ पहचानें

- कौन से निर्णय AI आउटपुट पर निर्भर हैं? अगर आउटपुट गलत हो जाए तो क्या होता है?

- डेटा पाइपलाइन का पता लगाएँ

- प्रत्येक फीचर के लिए: स्रोत → ट्रांसफॉर्मेशन → स्टोरेज → मॉडल इनपुट।

- मैनिपुलेशन का परीक्षण करें

- वॉश ट्रेडिंग, अत्यधिक अस्थिरता, सेंटिमेंट स्पैम, API आउटेज का अनुकरण करें।

- मॉडल गवर्नेंस की समीक्षा करें

- संस्करण नियंत्रण, फिर से प्रशिक्षण ट्रिगर्स, ड्रिफ्ट निगरानी, रोलबैक योजना।

- एजेंट अनुमतियों का निरीक्षण करें

- उपकरण, कुंजी, अलाउलिस्ट, दर सीमा, अनुमोदन।

- निगरानी और प्रतिक्रिया की पुष्टि करें

- किसे पेज किया जाता है? सर्किट ब्रेकर को क्या ट्रिगर करता है? क्या प्लेबुक लिखी गई हैं?

- प्रोत्साहनों का मूल्यांकन करें

- क्या कोई सिग्नल्स को विषाक्त, स्पैम या अस्थिर करके लाभ प्राप्त करता है?

प्रो टिप: एक संरचित अनुसंधान कार्यप्रवाह आपको परतों के बीच कड़ी छोड़ने से बचने में मदद करता है। उदाहरण के लिए, SimianX AI-शैली के मल्टी-एजेंट विश्लेषण का उपयोग पूर्वधारणाओं को अलग करने, क्रॉस-चेक चलाने और AI-आधारित क्रिप्टो सिस्टम का मूल्यांकन करते समय एक ऑडिटेबल "निर्णय मार्ग" बनाए रखने के लिए किया जा सकता है—विशेष रूप से जब कथाएँ और डेटा तेजी से बदलते हैं।

AI-आधारित क्रिप्टो में सामान्य “सुरक्षा थिएटर” रेड फ्लैग्स

इन पैटर्न्स पर ध्यान दें:

- “AI” एक बज़वर्ड है जिसमें कोई स्पष्ट मॉडल, डेटा या विफलता मोड विवरण नहीं है।

- डेटा मूल या ओरेकल हेरफेर पर कोई चर्चा नहीं है।

- "स्वायत्त एजेंट" जिनके पास प्रत्यक्ष साइनिंग शक्ति है और कोई सुरक्षा उपाय नहीं है।

- लगातार अपग्रेड्स जिनमें कोई टाइमलॉक या अस्पष्ट प्रशासनिक नियंत्रण नहीं है।

- प्रदर्शन के दावे बिना मूल्यांकन पद्धति के (कोई बैकटेस्ट नहीं, कोई आउट-ऑफ-सैंपल नहीं, कोई ड्रिफ्ट ट्रैकिंग नहीं)।

- शासन कुछ ही वॉलेट्स में केंद्रीत है बिना पारदर्शिता के।

सुरक्षा एक फीचर सूची नहीं है। यह प्रमाण है कि एक प्रणाली सुरक्षित रूप से विफल होती है जब दुनिया प्रतिकूल तरीके से व्यवहार करती है।

व्यावहारिक उपकरण और कार्यप्रवाह (जहां SimianX AI फिट बैठता है)

मजबूत तकनीकी नियंत्रणों के बावजूद, निवेशकों और टीमों को जोखिम का मूल्यांकन करने के लिए पुनरावृत्त करने योग्य तरीके की आवश्यकता होती है। एक अच्छा कार्यप्रवाह यह करना चाहिए:

- दावों की तुलना करें बनाम सत्यापन योग्य ऑन-चेन व्यवहार

- पूर्वधारणाओं का ट्रैक रखें (डेटा स्रोत, मॉडल संस्करण, थ्रेशोल्ड)

- दस्तावेज़ करें “क्या मेरी सोच बदल सकता है?”

- सिग्नल को कहानी से अलग करें

आप SimianX AI का उपयोग उस प्रक्रिया को संरचित करने के लिए एक व्यावहारिक ढांचे के रूप में कर सकते हैं—विशेष रूप से प्रश्नों को जोखिम, डेटा अखंडता, मॉडल शासन, और निष्पादन प्रतिबंधों में व्यवस्थित करके, और लगातार शोध नोट्स तैयार करके। यदि आप अपने समुदाय के लिए सामग्री प्रकाशित करते हैं, तो सहायक शोध को लिंक करना उपयोगकर्ताओं को सुरक्षित निर्णय लेने में मदद करता है (उदाहरणों के लिए SimianX के क्रिप्टो वर्कफ़्लो स्टोरी हब में संरचित विश्लेषण दृष्टिकोण देखें)।

कृत्रिम बुद्धिमत्ता आधारित क्रिप्टोकरेंसी की सुरक्षा के बारे में सामान्य प्रश्न

AI-आधारित क्रिप्टोकरेंसी में सबसे बड़ा सुरक्षा जोखिम क्या है?

अधिकांश विफलताएँ अभी भी स्मार्ट कॉन्ट्रैक्ट और परिचालन सुरक्षा से आती हैं, लेकिन AI एक दूसरा विफलता मोड जोड़ता है: संशोधित डेटा जो “वैध दिखने वाले” लेकिन हानिकारक निर्णयों का कारण बनता है। आपको दोनों स्तरों के लिए नियंत्रण की आवश्यकता है।

मैं कैसे पता कर सकता हूँ कि एक AI टोकन प्रोजेक्ट वास्तव में सुरक्षित रूप से AI का उपयोग कर रहा है?

साक्ष्य की तलाश करें: मॉडल संस्करण, डेटा स्रोत, विरोधी परीक्षण, और स्पष्ट विफलता मोड (जब डेटा गायब हो या विश्वास कम हो तो क्या होता है)। यदि इनमें से कोई भी दस्तावेजीकृत नहीं है, तो “AI” को केवल मार्केटिंग के रूप में मानें।

हजारों पंक्तियों कोड पढ़े बिना AI-आधारित क्रिप्टो प्रोजेक्ट्स का ऑडिट कैसे करें?

एक परतदार खतरा मॉडल से शुरू करें: ऑन-चेन नियंत्रण, डेटा/ओरेकल्स, मॉडल शासन, और एजेंट अनुमतियाँ। यदि आप यह मैप नहीं कर सकते कि AI आउटपुट मूल्य हस्तांतरण को कैसे प्रभावित करता है, तो आप जोखिम का मूल्यांकन नहीं कर सकते।

क्या AI ट्रेडिंग एजेंट्स को क्रिप्टो मार्केट्स पर चलाना सुरक्षित है?

यह हो सकता है, लेकिन केवल न्यूनतम विशेषाधिकार, अनुमत क्रियाएँ, दर सीमा, और उच्च-प्रभाव वाली गतिविधियों के लिए मानव अनुमोदन के साथ। कभी भी एजेंट को असीमित हस्ताक्षर अधिकार न दें।

क्या विकेंद्रीकरण AI को क्रिप्टो में सुरक्षित बनाता है?

स्वतः नहीं। विकेंद्रीकरण एकल विफलता बिंदुओं को कम कर सकता है, लेकिन यह नए हमले के सतहों को भी उत्पन्न कर सकता है (दुष्ट योगदानकर्ता, विषाक्त डेटा बाजार, प्रोत्साहन शोषण)। सुरक्षा शासन और प्रोत्साहनों पर निर्भर करती है।

निष्कर्ष

AI-आधारित क्रिप्टोकरेंसी की सुरक्षा पारंपरिक क्रिप्टो ऑडिट्स की तुलना में व्यापक मानसिकता की मांग करती है: आपको कोड, डेटा, मॉडल, एजेंट और गवर्नेंस को एक सिस्टम के रूप में सुरक्षित करना होगा। सबसे अच्छे डिज़ाइन यह मानते हैं कि इनपुट प्रतिकूल हो सकते हैं, गलत मॉडल आउटपुट के नुकसान को सीमित करते हैं, और पुनरुत्पादन योग्य साक्ष्य की आवश्यकता होती है—अभिज्ञान नहीं। यदि आप AI-संचालित क्रिप्टो प्रोजेक्ट्स का दोहराने योग्य तरीके से मूल्यांकन करना चाहते हैं, तो एक चेकलिस्ट-आधारित वर्कफ़्लो बनाएं और स्पष्ट निर्णय ट्रेल रखें। आप अपनी AI-क्रिप्टो सुरक्षा समीक्षा को अधिक सुसंगत और बचाव योग्य बनाने के लिए SimianX AI पर संरचित विश्लेषण दृष्टिकोण और शोध उपकरणों का पता लगा सकते हैं।

संबंधित लेख

- AI से क्रिप्टो का विश्लेषण: व्यावहारिक ट्रेडिंग गाइड पूरी

- AI क्रिप्टो विश्लेषण वर्कफ़्लो: कच्चे डेटा से फ़ैसले तक

- टाइम-सीरीज़ बनाम LLM: क्रिप्टो में हाइब्रिड जीतता