An ninh của Tiền điện tử Dựa trên Trí tuệ Nhân tạo

An ninh của tiền điện tử dựa trên trí tuệ nhân tạo không còn chỉ là về hợp đồng thông minh và khóa riêng tư. Khi một token, giao thức, hoặc “sản phẩm crypto” phụ thuộc vào các mô hình AI—dự đoán giá, đánh giá rủi ro, tạo thị trường tự động, logic thanh lý, phát hiện gian lận, hoặc các tác nhân tự động—bạn sẽ thừa hưởng hai vũ trụ an ninh cùng một lúc: an ninh blockchain và an ninh AI/ML. Phần khó là các vũ trụ này thất bại theo cách khác nhau: blockchain thất bại một cách ồn ào (lỗ hổng trên chuỗi), trong khi hệ thống AI thường thất bại âm thầm (các quyết định sai trông “hợp lý”). Trong hướng dẫn này, chúng tôi sẽ xây dựng một mô hình mối đe dọa thực tế và một bản thiết kế phòng thủ mà bạn có thể áp dụng—cùng với việc chỉ ra cách một quy trình nghiên cứu có cấu trúc (ví dụ, sử dụng SimianX AI) giúp bạn xác thực các giả định và giảm các điểm mù.

Điều gì được coi là “tiền điện tử dựa trên AI”?

“Tiền điện tử dựa trên AI” được sử dụng khá lỏng lẻo trên mạng, vì vậy phân tích an ninh bắt đầu với một định nghĩa rõ ràng. Trong thực tế, các dự án thường thuộc vào một (hoặc nhiều) loại sau:

- AI trong giao thức: AI trực tiếp ảnh hưởng đến logic trên chuỗi (ví dụ: cập nhật tham số, phí động, giới hạn rủi ro, hệ số tài sản thế chấp).

- AI như một oracle: một mô hình ngoài chuỗi tạo ra các tín hiệu cho hợp đồng (ví dụ: độ biến động, điểm gian lận, cấp độ rủi ro).

- Tác nhân AI như nhà vận hành: bot tự động quản lý quỹ, thực hiện chiến lược, hoặc vận hành keepers/thanh lý.

- Hệ sinh thái token AI: token khuyến khích dữ liệu, tính toán, đào tạo mô hình, thị trường suy luận, hoặc mạng lưới tác nhân.

- Token gắn nhãn AI (dẫn đầu bởi marketing): phụ thuộc AI tối thiểu; rủi ro chủ yếu là quản trị, thanh khoản và hợp đồng thông minh.

Điểm rút ra về bảo mật: càng nhiều đầu ra AI ảnh hưởng đến chuyển giá trị (thanh lý, mint/burn, tài sản thế chấp, di chuyển quỹ kho bạc), bạn càng phải xem pipeline AI như cơ sở hạ tầng quan trọng, không chỉ là “phân tích.”

Ngay khi đầu ra của mô hình có thể kích hoạt thay đổi trạng thái trên chuỗi, tính toàn vẹn của mô hình trở thành tính toàn vẹn của tiền bạc.

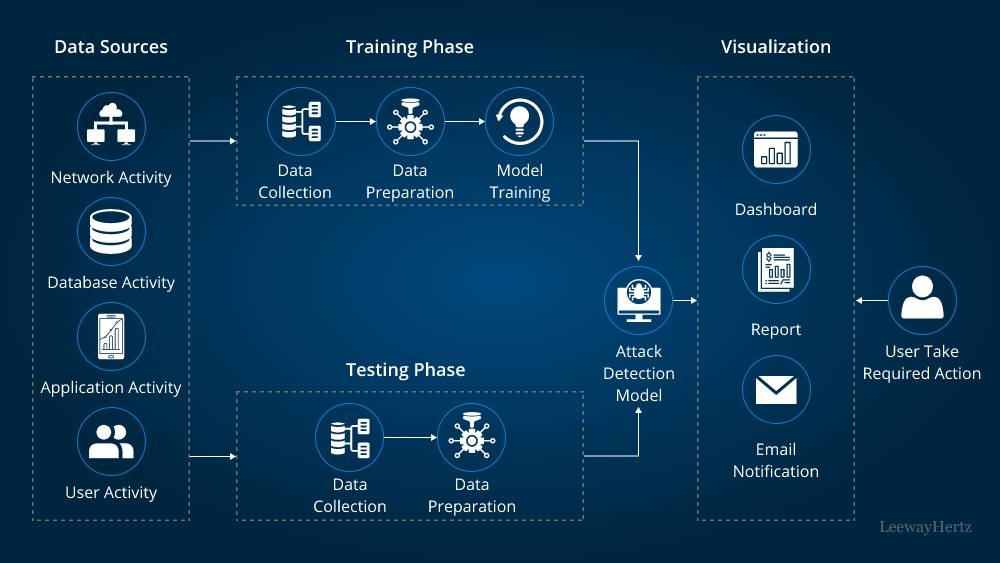

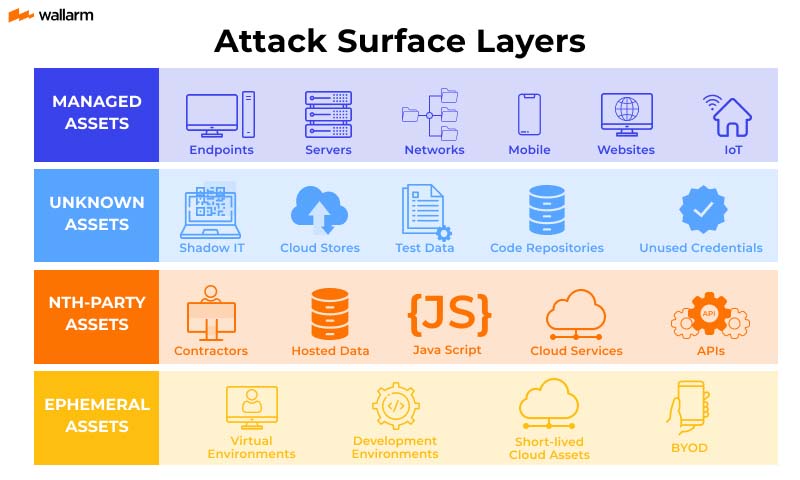

Mô hình mối đe dọa theo lớp cho bảo mật crypto dựa trên AI

Một khung hữu ích là xem các hệ thống crypto dựa trên AI như năm lớp liên kết lẫn nhau. Bạn muốn kiểm soát ở mọi lớp vì kẻ tấn công sẽ chọn lớp yếu nhất.

| Layer | Bao gồm những gì | Chế độ thất bại điển hình | Tại sao nó độc đáo trong crypto dựa trên AI |

|---|---|---|---|

| L1: Mã trên chuỗi | hợp đồng, nâng cấp, kiểm soát truy cập | lỗi có thể khai thác, lạm dụng quản trị | chuyển giá trị là không thể đảo ngược |

| L2: Oracles & dữ liệu | nguồn giá, sự kiện trên chuỗi, API ngoài chuỗi | đầu vào bị thao túng | AI phụ thuộc vào chất lượng dữ liệu |

| L3: Mô hình & huấn luyện | bộ dữ liệu, nhãn, pipeline huấn luyện | nhiễm độc, cài cửa hậu | mô hình có thể “trông đúng” nhưng sai |

| L4: Suy luận & tác nhân | endpoints, công cụ tác nhân, quyền hạn | tiêm prompt, lạm dụng công cụ | “quyết định” của tác nhân có thể bị ép buộc |

| L5: Quản trị & vận hành | khóa, multisig, giám sát, phản ứng sự cố | phản ứng chậm, kiểm soát yếu | hầu hết “thất bại AI” là do vận hành |

Các rủi ro bảo mật cốt lõi (và điều gì làm crypto dựa trên AI khác biệt)

1) Lỗ hổng hợp đồng thông minh vẫn chiếm ưu thế—AI có thể khuếch đại phạm vi tác động

Các vấn đề cổ điển (re-entrancy, lỗi kiểm soát truy cập, lỗi nâng cấp, thao túng oracle, sai số/lam tròn, tiếp xúc MEV) vẫn đứng đầu. Điểm khác biệt của AI là tự động hóa do AI điều khiển có thể kích hoạt những lỗi đó nhanh hơn và thường xuyên hơn, đặc biệt khi các tác nhân hoạt động 24/7.

Biện pháp phòng thủ

- Yêu cầu kiểm toán độc lập (tốt nhất là nhiều lần) và giám sát liên tục.

- Ưu tiên giảm thiểu quyền nâng cấp (khóa thời gian, multi-sig, tạm dừng khẩn cấp với phạm vi nghiêm ngặt).

- Thêm công tắc ngắt mạch cho các hành động do AI kích hoạt (giới hạn tần suất, giới hạn thua lỗ tối đa, cập nhật tham số theo bước).

- Giữ các hành động rủi ro cao dưới sự phê duyệt của con người khi TVL có ý nghĩa.

2) Oracle và thao túng dữ liệu—bây giờ với “độc AI-friendly”

Kẻ tấn công không phải lúc nào cũng phá vỡ chuỗi; họ có thể bẻ cong đầu vào của mô hình:

- Giao dịch rửa để ảnh hưởng tín hiệu khối lượng/biến động

- Spam xã hội phối hợp để thay đổi các đặc trưng cảm xúc

- Tiêm các mẫu thiết kế để thao túng bộ phát hiện dị thường

- Cung cấp nhãn “sự thật cơ bản” giả trong các bộ dữ liệu được gán nhãn bởi cộng đồng

Đây là độc dữ liệu, và nó nguy hiểm vì mô hình có thể tiếp tục đạt các chỉ số bình thường trong khi âm thầm học hành vi do kẻ tấn công chọn.

Biện pháp phòng thủ

- Sử dụng xác thực dữ liệu đa nguồn (đối chiếu giữa các sàn, các kênh on-chain, nhà cung cấp độc lập).

- Áp dụng thống kê mạnh mẽ (trung bình cắt tỉa, median-of-means) và lọc giá trị ngoại lai.

- Duy trì bộ dữ liệu ký số và nhật ký nguồn gốc (băm, quản lý phiên bản, kiểm soát truy cập).

- Giữ một “bộ vàng” các sự kiện đã xác minh để phát hiện trôi dạt và độc hại.

Nếu bạn không thể chứng minh đầu vào của mô hình đến từ đâu, bạn không thể chứng minh tại sao giao thức lại hoạt động như vậy.

3) Tấn công ML đối kháng—né tránh, cánh cửa sau và trích xuất mô hình

Các mô hình AI có thể bị tấn công theo cách không giống “hack” truyền thống:

- Tấn công né tránh: đầu vào được thiết kế để vượt qua phát hiện gian lận hoặc đánh giá rủi ro (ví dụ: biến động đồ thị giao dịch).

- Cánh cửa sau: đào tạo bị đầu độc gây ra các kích hoạt cụ thể tạo ra kết quả có lợi cho kẻ tấn công.

- Trích xuất mô hình: gửi nhiều truy vấn để xấp xỉ mô hình, sau đó khai thác hoặc cạnh tranh với nó.

- Suy luận thành viên / rò rỉ quyền riêng tư: mô hình rò rỉ liệu các điểm dữ liệu nhất định có trong quá trình huấn luyện hay không.

Các biện pháp phòng thủ

- Xây dựng mô hình mối đe dọa cho mô hình: đầu ra nào là nhạy cảm, ai có thể truy vấn, giới hạn tần suất nào tồn tại?

- Củng cố các điểm cuối suy luận:

giới hạn tần suất, xác thực, phát hiện bất thường, ngân sách truy vấn.

- Thực hiện đánh giá đội đỏ với kiểm thử đối kháng trước khi ra mắt và sau các bản cập nhật.

- Với dữ liệu huấn luyện nhạy cảm: cân nhắc quyền riêng tư vi phân, vùng bảo mật, hoặc bộ đặc trưng bị hạn chế.

4) Tiêm lệnh và lạm dụng công cụ trong các tác nhân AI

Nếu các tác nhân có thể gọi công cụ (giao dịch, cầu nối, ký, đăng quản trị, cập nhật tham số), chúng có thể bị tấn công thông qua:

- các đầu vào độc hại khiến tác nhân thực hiện hành động gây hại

- “chiếm quyền chỉ dẫn” thông qua nội dung bên ngoài (trang web, tin nhắn Discord, PDF)

- sử dụng công cụ sai cách (gọi hàm sai với payload trông đúng)

Các biện pháp phòng thủ

- Nguyên tắc ít quyền nhất: tác nhân không nên có quyền ký không giới hạn.

- Tách quyền: phân “phân tích” và “thực thi” riêng biệt.

- Sử dụng danh sách cho phép cho công cụ và điểm đến (hợp đồng, chuỗi, tuyến đường được phê duyệt).

- Yêu cầu xác nhận cho các hành động rủi ro cao (ngưỡng đa chữ ký, kiểm tra con người, trì hoãn thời gian).

- Ghi lại mọi thứ: prompt, cuộc gọi công cụ, đầu vào, đầu ra, và phiên bản mô hình.

5) Quản trị & bảo mật vận hành—vẫn là cách dễ nhất để xâm nhập

Ngay cả mã và mô hình tốt nhất cũng thất bại nếu:

- khóa bị xâm phạm

- pipeline triển khai yếu

- nâng cấp vội vàng

- thiếu giám sát

- phản ứng sự cố tùy tiện

Các biện pháp phòng thủ

- Đa chữ ký + khóa phần cứng + chính sách xoay vòng khóa

- Khóa thời gian cho nâng cấp; hành động khẩn cấp với phạm vi chặt chẽ

- Cảnh báo 24/7 và sổ tay thao tác (cái gì kích hoạt tạm dừng? ai ký?)

- Phân tích sau sự cố và công khai minh bạch khi xảy ra sự cố

Tiền điện tử dựa trên trí tuệ nhân tạo an toàn đến mức nào, thực sự?

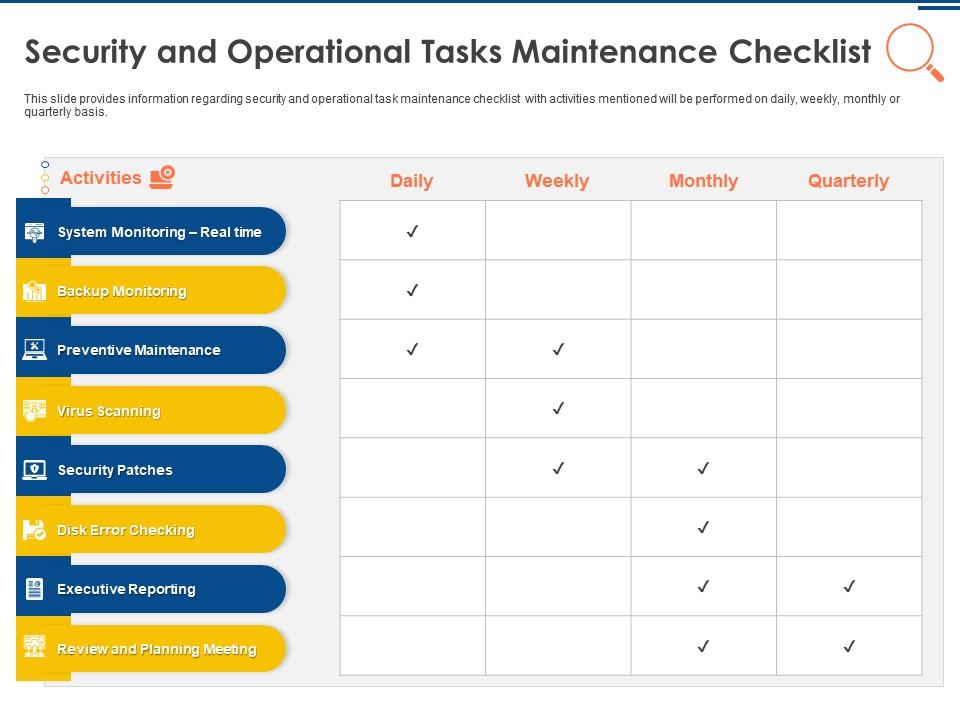

Một thang đánh giá thực tiễn (dành cho nhà phát triển + nhà đầu tư)

Sử dụng danh sách kiểm tra này để chấm điểm các dự án thực tế. Bạn không cần câu trả lời hoàn hảo—bạn cần bằng chứng có thể bác bỏ được.

A. Kiểm soát trên chuỗi (bắt buộc)

- Kiểm toán: các cuộc kiểm toán có gần đây và liên quan đến mã đã triển khai hiện tại không?

- Thiết kế nâng cấp: timelock? multisig? tạm dừng khẩn cấp?

- Giới hạn: đòn bẩy tối đa, giới hạn tỷ lệ, thay đổi tham số tối đa mỗi epoch?

- Giám sát: bảng điều khiển công khai, cảnh báo và lịch sử sự cố?

B. Tính toàn vẹn dữ liệu và oracle (cực kỳ quan trọng với AI)

- Các nguồn dữ liệu có đa dạng và được kiểm tra chéo không?

- Nguồn gốc dữ liệu có được theo dõi (hash, phiên bản, nhật ký thay đổi) không?

- Có khả năng chống thao túng (tổng hợp dữ liệu mạnh mẽ, bộ lọc, kiểm tra bất thường) không?

C. Quản trị mô hình (đặc thù AI)

- Mô hình có được phiên bản hóa và tái lập lại không?

- Có thẻ mô hình (model card): các tính năng sử dụng, hạn chế đã biết, lịch trình tái huấn luyện?

- Có thực hiện kiểm thử đối kháng (poisoning, né tránh, thay đổi phân phối) không?

D. An toàn tác nhân (nếu tác nhân thực hiện hành động)

- Quyền hạn có tối thiểu và tách biệt không?

- Các lệnh gọi công cụ có bị giới hạn bởi danh sách cho phép không?

- Có phê duyệt của con người cho các hành động tác động lớn không?

E. An toàn kinh tế và động lực

- Các động lực có được căn chỉnh để người tham gia không kiếm lợi từ việc đầu độc mô hình không?

- Có hình phạt hoặc đánh giá uy tín cho các đóng góp dữ liệu độc hại không?

- Có các chế độ thất bại rõ ràng (chuyện gì xảy ra nếu độ tin cậy của mô hình sụp đổ)?

Phương pháp chấm điểm đơn giản

Gán 0–2 điểm cho mỗi hạng mục (0 = không biết/không an toàn, 1 = một phần, 2 = bằng chứng mạnh). Một dự án có <6/10 nên được coi là “thử nghiệm” bất kể marketing như thế nào.

- Kiểm soát trên chuỗi (0–2)

- Dữ liệu/oracle (0–2)

- Quản trị mô hình (0–2)

- An toàn tác nhân (0–2)

- Khuyến khích/kinh tế (0–2)

Các mẫu kiến trúc phòng thủ thực sự hiệu quả

Dưới đây là các mẫu được sử dụng trong các hệ thống đảm bảo cao, được điều chỉnh cho crypto dựa trên AI:

Mẫu 1: “AI đề xuất, quy tắc xác định quyết định”

Để mô hình đề xuất các tham số (mức rủi ro, thay đổi phí), nhưng thực hiện thay đổi bằng ràng buộc xác định:

- cập nhật giới hạn (±x% mỗi ngày)

- kiểm tra đa số (phải nhất quán giữa nhiều mô hình)

- ngưỡng độ tin cậy (hành động yêu cầu

p > threshold)

- khoảng thời gian làm nguội

Tại sao hiệu quả: ngay cả khi mô hình sai, giao thức vẫn thất bại một cách nhẹ nhàng.

Mẫu 2: Đồng thuận đa nguồn, đa mô hình

Thay vì dựa vào một mô hình, sử dụng kiểm tra tập hợp:

- kiến trúc khác nhau

- cửa sổ huấn luyện khác nhau

- nhà cung cấp dữ liệu khác nhau

Sau đó yêu cầu đồng thuận (hoặc yêu cầu rằng “điểm bất đồng” thấp hơn giới hạn).

Tại sao hiệu quả: việc đầu độc một đường trở nên khó hơn.

Mẫu 3: Chuỗi cung ứng dữ liệu an toàn

Xem dữ liệu như mã:

- phát hành có chữ ký

- hàm băm đảm bảo toàn vẹn

- kiểm soát truy cập

- cổng xem xét

Tại sao hiệu quả: hầu hết các cuộc tấn công AI là tấn công dữ liệu.

Mẫu 4: Phân vùng quyền hạn của tác nhân

Tách biệt:

- Tác nhân nghiên cứu (đọc, tóm tắt, dự báo)

- Tác nhân thực thi (hạn chế, chỉ cho phép các hành động trong danh sách)

- Người giám sát chính sách (kiểm tra ràng buộc trước khi thực thi)

Tại sao hiệu quả: tiêm lệnh nhắc (prompt injection) trở nên ít nguy hiểm hơn.

Từng bước: Cách kiểm toán dự án crypto dựa trên AI (nhanh nhưng nghiêm túc)

- Lập bản đồ các đường chuyển giá trị

- Liệt kê mọi chức năng hợp đồng di chuyển quỹ hoặc thay đổi quy tắc thế chấp.

- Xác định phụ thuộc AI

- Quyết định nào dựa vào kết quả AI? Điều gì xảy ra nếu kết quả sai?

- Theo dõi dòng dữ liệu

- Với mỗi đặc tính: nguồn → chuyển đổi → lưu trữ → đầu vào mô hình.

- Kiểm tra thao túng

- Mô phỏng giao dịch rửa, biến động cực đoan, spam cảm xúc, ngắt kết nối API.

- Xem xét quản trị mô hình

- Phiên bản, các kích hoạt huấn luyện lại, giám sát trôi dạt, kế hoạch hồi phục.

- Kiểm tra quyền của tác nhân

- Công cụ, khóa, danh sách cho phép, giới hạn tốc độ, phê duyệt.

- Xác thực giám sát và phản ứng

- Ai sẽ được thông báo? Điều gì kích hoạt ngắt mạch? Các kịch bản đã được viết chưa?

- Đánh giá động cơ

- Có ai hưởng lợi từ việc đầu độc, spam, hoặc làm mất ổn định tín hiệu không?

Mẹo chuyên nghiệp: Một quy trình nghiên cứu có cấu trúc giúp bạn tránh bỏ sót các liên kết giữa các tầng. Ví dụ, phân tích đa tác nhân theo kiểu SimianX AI có thể được sử dụng để tách các giả định, thực hiện kiểm tra chéo và giữ một “dấu vết quyết định” có thể kiểm toán khi đánh giá các hệ thống crypto do AI điều khiển—đặc biệt khi câu chuyện và dữ liệu thay đổi nhanh.

Các dấu hiệu “sân khấu an ninh” phổ biến trong crypto dựa trên AI

Hãy chú ý đến các mô hình sau:

- “AI” chỉ là từ khóa mà không có mô hình, dữ liệu, hoặc mô tả chế độ lỗi rõ ràng.

- Không có thảo luận về nguồn gốc dữ liệu hoặc thao túng oracle.

- “Các tác nhân tự động” với quyền ký trực tiếp và không có biện pháp bảo vệ.

- Nâng cấp thường xuyên mà không có timelock hoặc kiểm soát quản trị không rõ ràng.

- Các tuyên bố về hiệu suất mà không có phương pháp đánh giá (không có backtest, không có dữ liệu ngoài mẫu, không theo dõi trôi dạt).

- Quản trị tập trung vào một vài ví mà thiếu minh bạch.

An ninh không phải là danh sách tính năng. Nó là bằng chứng rằng hệ thống thất bại một cách an toàn khi thế giới hoạt động theo cách đối nghịch.

Công cụ và quy trình thực tiễn (nơi SimianX AI phù hợp)

Ngay cả với các kiểm soát kỹ thuật vững chắc, nhà đầu tư và các đội vẫn cần cách đánh giá rủi ro có thể lặp lại. Một quy trình tốt nên:

- so sánh các tuyên bố với hành vi có thể xác minh trên chuỗi

- theo dõi các giả định (nguồn dữ liệu, phiên bản mô hình, ngưỡng)

- ghi chép “điều gì sẽ thay đổi quan điểm của tôi?”

- tách tín hiệu khỏi câu chuyện

Bạn có thể sử dụng SimianX AI như một khung thực tiễn để cấu trúc quy trình đó—đặc biệt là bằng cách tổ chức các câu hỏi theo rủi ro, tính toàn vẹn dữ liệu, quản trị mô hình và giới hạn thực thi, đồng thời tạo ra các ghi chú nghiên cứu nhất quán. Nếu bạn xuất bản nội dung cho cộng đồng của mình, việc liên kết nghiên cứu hỗ trợ sẽ giúp người dùng đưa ra quyết định an toàn hơn (xem trung tâm câu chuyện quy trình làm việc crypto của SimianX để xem các ví dụ về cách phân tích có cấu trúc).

Câu hỏi thường gặp về bảo mật của tiền điện tử dựa trên trí tuệ nhân tạo

Rủi ro bảo mật lớn nhất trong tiền điện tử dựa trên AI là gì?

Hầu hết các thất bại vẫn xuất phát từ hợp đồng thông minh và bảo mật vận hành, nhưng AI bổ sung một chế độ thất bại thứ hai: dữ liệu bị thao túng dẫn đến các quyết định “trông hợp lệ” nhưng gây hại. Bạn cần các biện pháp kiểm soát cho cả hai lớp.

Làm sao để biết một dự án token AI thực sự sử dụng AI an toàn?

Tìm bằng chứng: phiên bản mô hình, nguồn gốc dữ liệu, kiểm tra đối kháng và các chế độ thất bại rõ ràng (xảy ra gì khi dữ liệu thiếu hoặc độ tin cậy thấp). Nếu không có tài liệu nào về những điều này, hãy coi “AI” chỉ là marketing.

Làm thế nào để kiểm toán các dự án crypto dựa trên AI mà không cần đọc hàng ngàn dòng mã?

Bắt đầu với mô hình mối đe dọa theo lớp: kiểm soát trên chuỗi, dữ liệu/oracle, quản trị mô hình và quyền của tác nhân. Nếu bạn không thể vẽ sơ đồ cách kết quả AI ảnh hưởng đến chuyển giá trị, bạn không thể đánh giá rủi ro.

Các tác nhân giao dịch AI có an toàn khi hoạt động trên thị trường crypto không?

Chúng có thể an toàn, nhưng chỉ với quyền hạn tối thiểu, các hành động được cho phép, giới hạn tần suất và phê duyệt của con người cho các hành động có tác động cao. Không bao giờ cấp quyền ký không giới hạn cho một tác nhân.

Phi tập trung hóa có làm AI an toàn hơn trong crypto không?

Không phải tự động. Phi tập trung hóa có thể giảm các điểm thất bại đơn lẻ, nhưng cũng có thể tạo ra bề mặt tấn công mới (người đóng góp độc hại, thị trường dữ liệu bị đầu độc, khai thác động lực). An toàn phụ thuộc vào quản trị và cơ chế khuyến khích.

Kết luận

Bảo mật của các loại tiền điện tử dựa trên AI đòi hỏi một tư duy rộng hơn so với các kiểm toán crypto truyền thống: bạn phải bảo vệ mã nguồn, dữ liệu, mô hình, tác nhân và quản trị như một hệ thống thống nhất. Các thiết kế tốt nhất giả định rằng các đầu vào là đối kháng, hạn chế thiệt hại từ các kết quả mô hình sai, và yêu cầu bằng chứng có thể tái tạo — không phải cảm giác. Nếu bạn muốn một phương pháp có thể lặp lại để đánh giá các dự án crypto dựa trên AI, hãy xây dựng một quy trình làm việc theo danh sách kiểm tra và giữ một dấu vết quyết định rõ ràng. Bạn có thể khám phá các phương pháp phân tích có cấu trúc và nghiên cứu công cụ trên SimianX AI để làm cho các đánh giá bảo mật AI-crypto của bạn nhất quán và có cơ sở hơn.

Đọc Thêm

- Phân tích Crypto bằng AI: Hướng dẫn Trading Thực tế 2026

- Workflow Phân tích Crypto AI: Từ Dữ liệu đến Quyết định

- Time-Series vs LLM cho Crypto: Vì sao Hybrid thắng